IT-Security ist nicht nur für die vom IT-Sicherheitsgesetz betroffenen Branchen Wasserwirtschaft und Energiesektor ein Thema. Auch in der fertigenden Industrie oder anderen Bereichen nimmt die Thematik eine immer wichtigere Stellung ein. Trends wie Industrie 4.0 oder das Internet der Dinge (IoT) setzen Möglichkeiten zum Datenaustausch zwischen allen Teilnehmern in Form von offenen, genormten Schnittstellen voraus. „Offen“, das klingt nach „unsicher“. Tatsächlich aber bietet z.B. webnativ entwickelte Technologie wie die von FlowChief Datensicherheit auf Höhe modernster Standards.

FlowChief ist bereit für sichere Industrie 4.0

Software, die dieser Dynamik nicht standhält, wird in 10 Jahren so nützlich und verbreitet sein wie Röhrenfernseher heute. Ein Zugriff über verschiedenste Devices wird immer relevanter – und während er in modernen, offenen Systemen direkt und sicher stattfindet, geschieht er in klassischen Systemen über aufwändige Client-Installationen oder Remote-Einwahl-Software. Diese Varianten weisen sicherheitstechnische Lücken auf und sind kaum zu kontrollieren.

FlowChief-Software wurde von Beginn an mit Blick auf das Web entwickelt und ist durch den Einsatz von HTML-5-Webtechnologie perfekt auf den Zugriff von Browsern und Mobile Devices zugeschnitten. Als andere Hersteller erst durch die gestiegene mediale Präsenz neuer Angriffe auf ICS (Industrial Control System) Maßnahmen ergriffen, waren wir bereits mitten in der ständigen Weiterentwicklung unserer Sicherheits-Workflows. So übernimmt die Security-Tests etwa ein Technikteam, das unabhängig von den Entwicklern arbeitet.

FlowChief mit integrierter Sicherheit

Sicherstellung der Qualität

Wir betreiben einen sehr großen Aufwand dafür, dass unsere Software und unser Code höchsten Sicherheitsansprüchen gerecht wird. Unter anderem durch folgende Maßnahmen:

- Sensibilisierung und Fortbildung unseres Entwicklerteams

- Fundierte Kenntnisse in puncto Entwicklung sicherer Webtechnologie

- Interne und externe Penetrationstests unseres Code

- Bereitstellung von Security Patches (auch für ältere Systeme im Rahmen unseres Product-Life-Cycles)

2-Faktor-Authentifizierung

Regelwerke wie IT-Grundschutz oder BDEW Whitepaper empfehlen eine Anmeldeprozedur anhand einer 2-Faktor-Authentifizierung. Dabei sind voneinander unabhängige Faktoren, die sich auf dem Stand der Technik befinden, zu verwenden. Folgende Verfahren stehen derzeit zur Verfügung und sichern Ihr System vor einem unbefugtem Login: Passworteingabe, Authenticator-App und SMS-Übermittlung vergleichbar dem mobile-TAN Verfahren beim Online-Banking.

Passwortrichtlinien & Active Directory Unterstützung

FlowChief prüft die Qualität der verwendeten Kennwörter. Administrativ kann definiert werden wie komplex der Aufbau sein muss. Im Auslieferungszustand werden Kennwörter mit zwei Zeichengruppen und acht Zeichen vorausgesetzt. Die Richtlinien verhindern die Verwendung des Benutzernamens im Kennwort. Die Passwortrichtlinien können nicht deaktiviert werden.

Steuern Sie Ihren Prozess über den Browser – keine Installation, keine Remote Control Software

Der Zugriff auf Visualisierung, Archivdaten oder Alarmmanagement erfolgt via Webbrowser. Sie benötigen keine schwierig abzusichernde Ferneinwahl-Software.

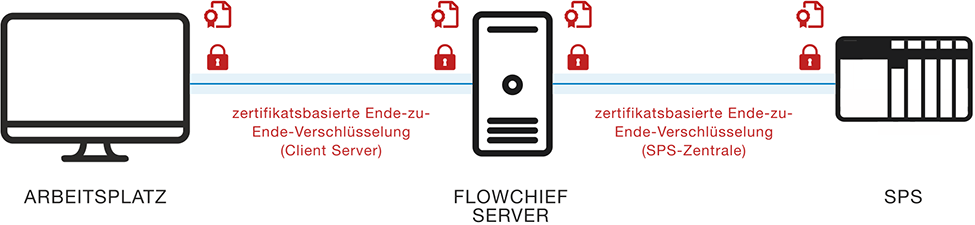

Ende-zu-Ende-Verschlüsselung

Konsequente, auf X.509 zertifikatsbasierte TLS- Verschlüsselung der Datenübertragung – sowohl beim Zugriff auf die Daten zwischen Client und Server als auch in der Kommunikation zwischen allen Teilnehmern unter Verwendung von OPC UA.

Konsequente, auf X.509 zertifikatsbasierte TLS- Verschlüsselung der Datenübertragung – sowohl beim Zugriff auf die Daten zwischen Client und Server als auch in der Kommunikation zwischen allen Teilnehmern unter Verwendung von OPC UA.

Fernwirktechnik: Authentifizierung, Verschlüsselung und Punkt-zu-Punkt-Verbindung

FlowChief Fernwirktechnik basiert auf einer direkten, sicheren und zuverlässigen Datenübertragung zwischen Fernwirktechnik und Zentrale. Für die Controller der Hersteller Wago und Phoenix Contact steht die Möglichkeit einer integrierten Ende-zu-Ende-Verschlüsselung auf Basis von X.509 Zertifikaten. Steuerungen anderer Hersteller können via VPN vernetzt werden. Die Kommunikation basiert dabei auf einer direkten Punkt-zu-Punkt Verbindung. Vermittlungsserver bzw. Root Server sind für den Aufbau und den Betrieb der Verbindungen nicht notwendig. Für die Nutzer heißt das, die Fernwirktechnik ist unabhängig von Provider, Service Anbieter oder Hersteller.

Ganzheitliche Sicherheitsstrategie auf Basis „tiefgestaffelter Verteidigung“ oder „Defense in Depth“

Sieht man das Prozessleitsystem als Asset – also als schützenswerte Einheit – einer größeren Infrastruktur endet die Absicherung desselben natürlich nicht auf Anwendungsebene. Auch Betriebssystem-, Netzwerkebene oder die Sicherheit der Anlage an sich müssen in einem ganzheitlichen Konzept anhand einer Risikoanalyse bewertet werden. Auf Basis dieser können Maßnahmen definiert werden, die jede Ebene, abgestimmt auf das Bedrohungsszenario, schützen. Ganzheitlicher Schutz Ihrer Anlage kann nur gemeinsam, durch effektive Zusammenarbeit von Hersteller, Anwendern, Planern und Systemintegrator gewährleistet werden. Wir stehen unseren Kunden und Partnern dafür jederzeit zur Verfügung – Sprechen Sie uns an.